テレワーク方式別セキュリティ課題と対策ポイント ①リモートデスクトップ編

緊急事態宣言により出勤を7割削減という要請の中、あるアンケートによると「テレワークできる業務がない」をのぞき、テレワークを実施できない理由の1位は「社内ルールがない」2位が「テレワークする機材がない」3位が「セキュリティが心配」という順番です。

テレワークができない理由3位のセキュリティについて、テレワークの方法によりリスクが異なり、守るための施策も異なります。

テレワークのパターン別に課題と対策ポイントを紹介します。

パターン①「リモートデスクトップ方式テレワーク」

リモートデスクトップ方式は、オフィスにあるPCを自宅へ持ち帰ったテレワークPCから遠隔操作するというものです。リモートデスクトップ方式を利用するためには、デスクトップ画面データを転送するために高速インターネット回線を使うとストレスなく利用できます。

テレワークPCにはファイルなどを保存しない設定で利用されるのでPCの各種情報がファイルの形で流出することはありません。オフィスの端末と同じ環境を利用することになるので印刷できるプリンターも会社の中にあるものなので心配いりません。

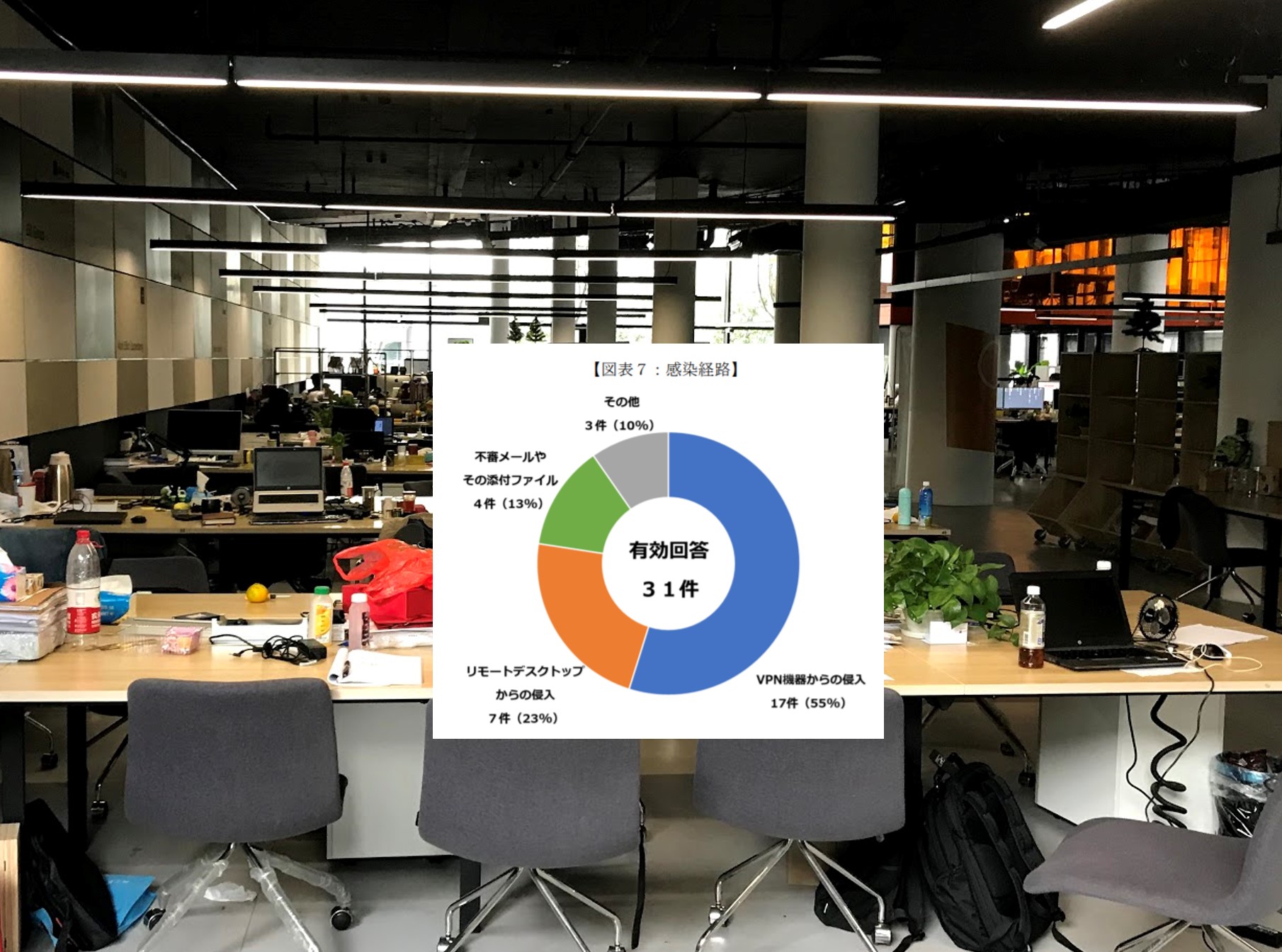

▶リモートデスクトップ方式テレワークのリスク

しかし、テレワークPCの画面をスマホなどで撮影されることによるリスクは残ります。また、リモートデスクトップ画面のファイルからテキストや画像などをクリップボードにコピーできるようになっている場合はこの点もリスクとして残ります。

自宅からリモートアクセスで利用するテレワークPCは、まずインターネットに接続します。次にVPN接続を行った後にリモートデスクトップを起動する手順となります。リモートアクセス以外の利用をさせないようにすることで安全に利用することが可能です。この場合はインターネット接続をリモートアクセスの通信だけ行えるようにする必要があります。

しかし、リモートアクセス以外の通信も可能なPCは注意が必要です。それは、リモートアクセス以外にテレワークPCを使ってインターネットへアクセスすることです。具体的にはWEBページの閲覧やWEBメール、チャットを利用したコミュニケーション。そしてSNSやビデオチャットの利用などが該当します。このようなインターネット利用からマルウエアなどの侵入の可能性があります。

▶リモートデスクトップ方式テレワークのセキュリティ対策

リモートデスクトップ以外の通信を止めていないPCを利用する場合は別途URLフィルタリングの仕組みを利用してリスクの高いサイトやサービスへのアクセスを止めることをお勧めします。マルウエアなど感染からテレワークPC本体を守るには、OSの脆弱性対策やウイルス対策ソフトのアップデートを欠かさずに行う必要があります。また、OSの脆弱性更新やウイルス対策ソフトの定義ファイル更新についても最新であることを確認することが望ましい運用と言えます。さらにクリップボード経由で情報を張り付けられたファイルが作られた場合に、外部デバイスの利用を制御することも忘れないようにしましょう。

▶テレワークのパターン別セキュリティ課題と対策ポイント ② 仮想デスクトップ編

▶テレワークのパターン別セキュリティ課題と対策ポイント ③ クラウドアプリ利用編

◇◇セキュリティコラム◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇

5つの事例から学ぶ、テレワークの情報漏えい対策

テレワークに潜む2種類のリスク。その特徴や回避策とは?

テレワークのセキュリティ対策を強化するための3ステップ

多拠点のセキュリティを統一!社内に繋がっていなくても一括管理

BYODガイドラインとセキュリティ、テレワーク時代の私的端末利用とは

◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇

■■テレワーク関連記事■■

感染症対策で自宅へ持ち帰るPCのテレワークセキュリティチェックポイント

緊急対応によりBitlockerで保護したノートPCをテレワーク用として社外へ持ち出す