複数の病院でサイバー攻撃を受けたことによる医療業務の停止が報道されました。復旧までに数か月を要するような大きな被害となっています。

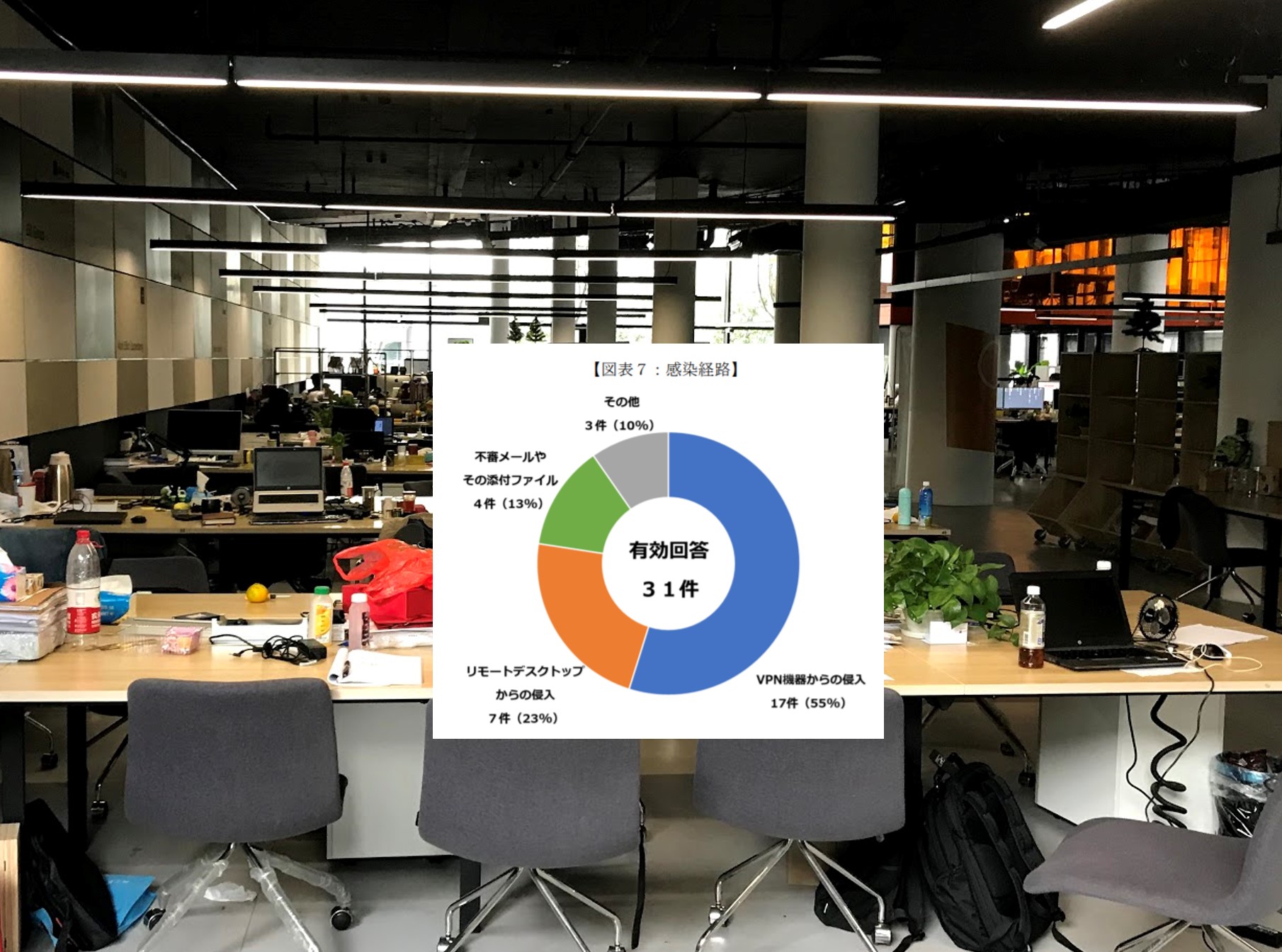

調査結果からわかってきたことは、情報システム担当が日々のシステム運用されていたにも関わらず、信頼できるはずのファイヤーウォールやSSL-VPN などの危機からの侵入ということのようです。

信じられないと思うような使い方がいくつもされていました。

- 一つ目は、導入時期から一度もファームウェアをアップデートせずに公開済み脆弱性のある状態で利用している。

- 二つ目は、導入時期が古すぎてすでにサポート対象が切れていて公開済み脆弱性のある状態で利用している。

- もう一つは一番深刻で、最初に導入した時のデフォルトパスワードを変更せずに利用している。

このような状態は、穴だらけのファイヤーウォールを知らずに利用し続けているということになります。

医療機関では情報システムやセキュリティに精通した人材が少なかったことで、ITベンダーに導入や運用設定を委託することが多いそうです。このように人任せのIT運用管理によって今回のインシデントは起きてしまったと言えます。

調査結果によると端末として利用しているPCもほとんどが管理者権限であり、ADも同様の管理者権限だったようです。

みなさんの企業ではこんなずさんなことはないと思います。しかし情報システムによる管理が手薄となる海外子会社や関連会社は大丈夫ですか。安心安全に業務をすすめるためには自らの会社だけでなく、海外子会社や関連会社を含めたセキュリティ維持管理を行う必要があると思います。

ISM CloudOneは、自動脆弱性診断によりPCを安全な状態へ導きます。まずはPCの現状把握から開始することで海外子会社や関連会社のセキュリティに対する意識を確認できるはずです。

ISM CloudOneは、クラウドサービスなので海外の子会社でも無料でトライアルを行えます。今すぐトライアルをしてみませんか。