マルウエアの感染リスクを最小化するためのEDRとは(Endpoint Detection and Respons…

EDRは、「脅威の検索」「駆除」「端末隔離」が基本。

エンドポイントとなるPCのファイルやプロセスの挙動/レジストリの変更/ネットワーク通信の情報を常に監視して解析や分析などを行うことが重要です。この挙動の異常からマルウェアによる感染や侵入を検知します。検知したマルウエアに感染したファイルやシステムを隔離することで感染を止めます。そしてマルウエアの駆除を行って隔離を解除します。

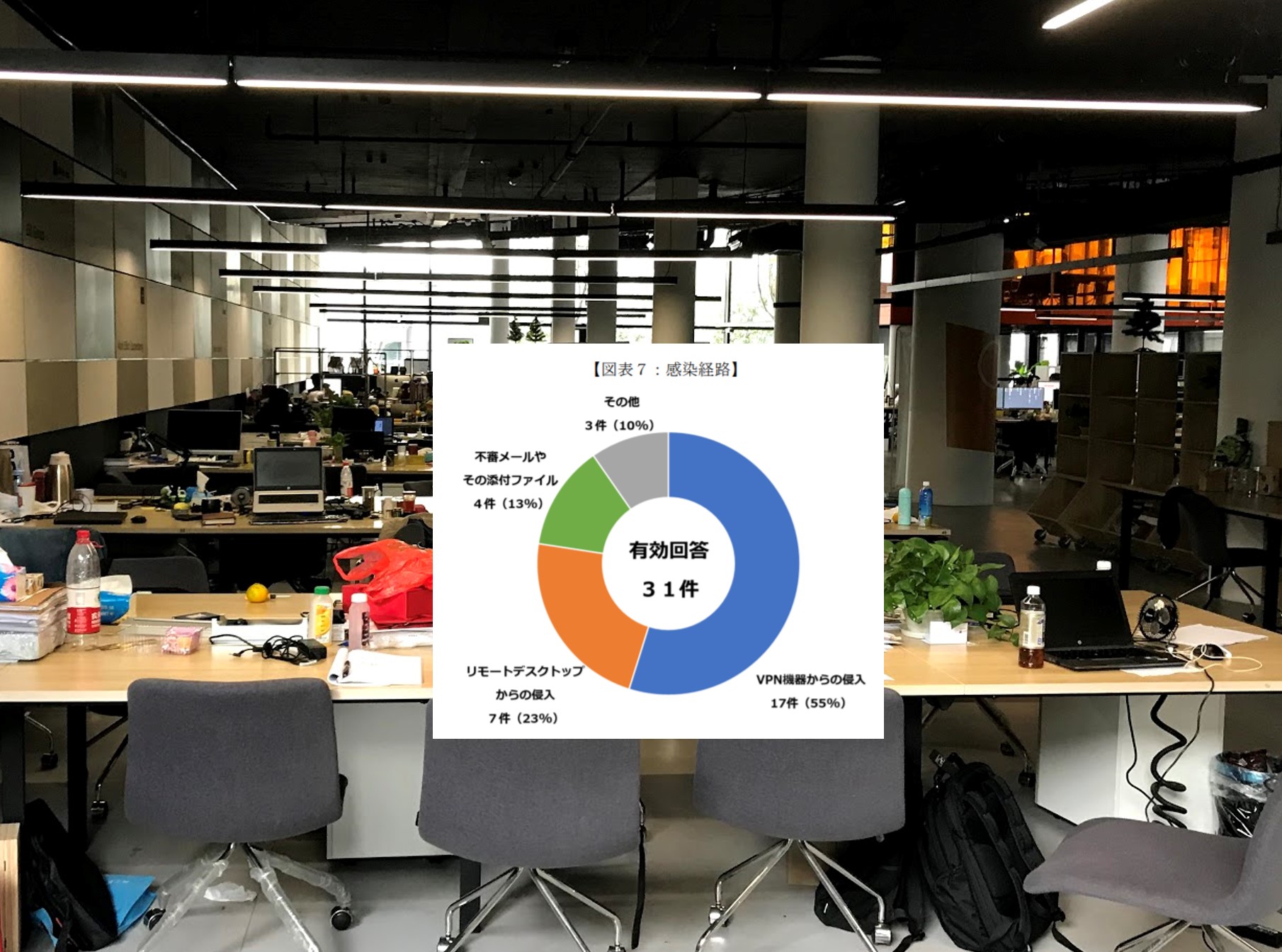

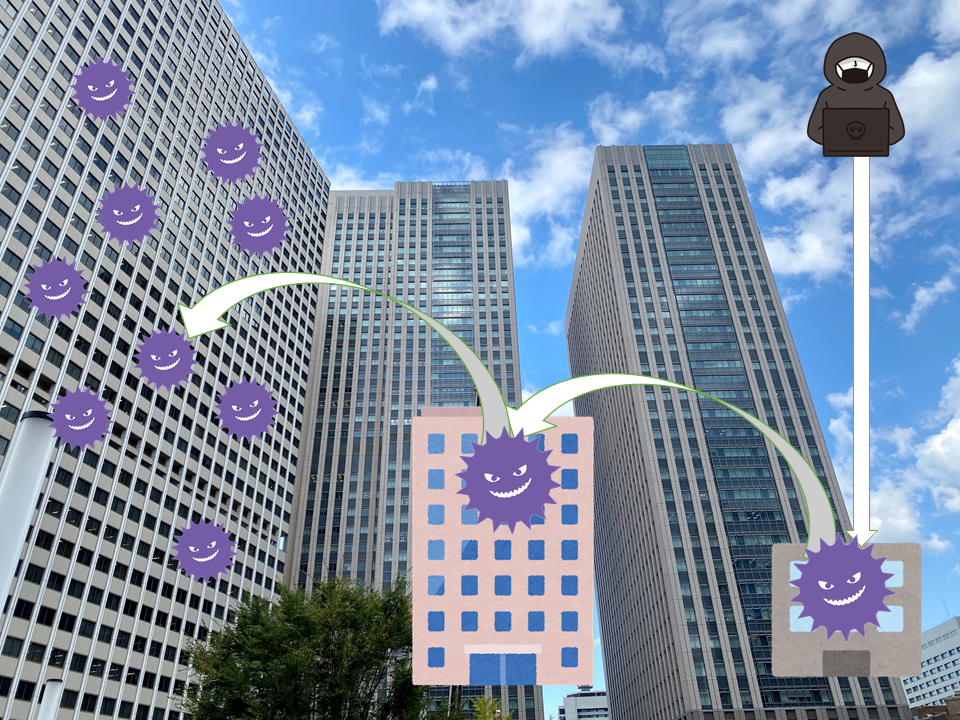

マルウエアの侵入経路として大企業を直接狙わずに、サプライチェーンを形成している中小企業が狙われています。大企業ほど徹底したセキュリティ対策にコストをかけていないことや、従業員のセキュリティ意識の甘さなどがマルウエアの侵入と感染を許す結果となっています。

大企業のような高価なセキュリティツールや監視体制を作れない中小企業において、攻撃のターゲットとなってしまうと情報システムに障害を与えてしまったことで、契約を失うことにもつながる可能性があります。

例えば、これまで書面によるセキュリティ対策の実施報告を行うことで済ませていたことが、実際に実施したセキュリティ監査の報告だけでなく、セキュリティツールにより実施した防御のログ提出を要求されるかもしれません。

インターネットにつないだPCを利用して業務を行う必要があるのが現状です。現在利用しているインターネット接続機器の脆弱性やPCのOSやソフトウェアの脆弱性対策、ウイルス対策ソフトの有効性確認、有害で危険なソフトが存在しないかなど、さまざまな見地から攻撃の種を侵入させないようにする必要があります。

対策の基本は現状把握にあります。エンドポイントからインターネットの接続部分までの状況をしっかり把握して安全を確認することをお勧めします。

大企業の方々からもサプライチェーンの取引先や下請け孫請けにいたるまでの再点検と継続可能な安全策を要請する時期になったのかもしれません。

日々変化するサイバー攻撃を伴うコンピュータウイルスの感染症対策も新型コロナウイルスの感染症対策と同レベルで徹底することでサプライチェーンの保護につながると考えます。

ISMCloudOneのふるまい検知機能は、クラウドから会社のPCと取引先との関係を守ります。

◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇◇

■■関連記事■■

感染症対策で自宅へ持ち帰るPCのテレワークセキュリティチェックポイント

緊急対応によりBitlockerで保護したノートPCをテレワーク用として社外へ持ち出す

WSUSからパッチ更新していたPCを持ち帰ってテレワークしている場合は要注意