利用しているSaaSはどんなセキュリティ基準で選んでいますか

2023年6月5日に発生したインシデントでは、社労士事務所や人事労務部門向けSaaSプロダクトがサイバー攻撃によりランサムウェアによる暗号化でサービス停止に追い込まれました。

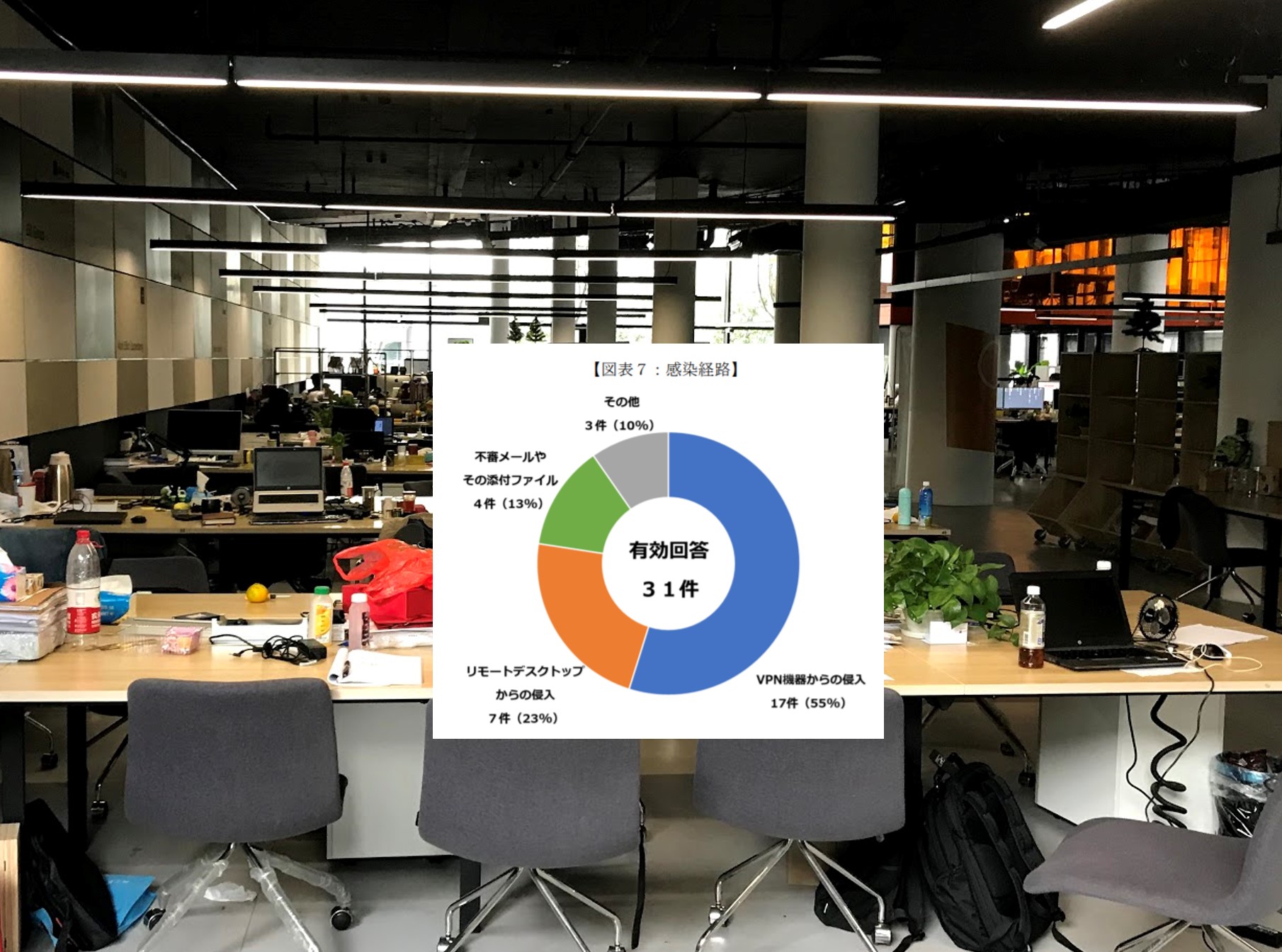

7月19日に発表となった調査結果の報告(第3報)では、高度な技術による調査が行われ、侵入経路や攻撃による状況が明らかになったとしています。また情報漏えいの事実は確認されていないとのことでした。

併せて、新たにサービス基盤を構築してサービスの開始が報告されました。

そして再発防止策として、「適切なアクセス制限の実施」「脆弱性管理の徹底」「強固な認証方法の利用」「定期的なアカウントの棚卸し」「定期的なログレビューの実施」「インシデントに対する体制整備」を行うとして具体的な対策を実施しているとのことです。

対策済となるのは、「各機器のOS及びソフトウェアの最新化」「ウイルス対策ソフトを最新化した上でのフルスキャンの実施」「アカウントのパスワードポリシーの強化、パスワード再設定」「エンドポイント端末へのEDR導入及び保護、SOCによる常時監視」「セキュリティ対策を実装したクラウド環境(AWS)での新規構築」「再構築及び再開サービスに対するペネトレーションテストの実施」「アカウントの棚卸し(不要アカウントの無効化または削除)」「ログの安全な保管及び長期保存の設定実施」「ファイアウォールポリシーの見直し、強化」とのことです。

今後の対策予定としてはCIS Control Version 8(情報セキュリティガイドライン)の管理策を参考とし、次の対策を進めるとのことです。

・ネットワークセキュリティ対策強化

・エンドポイントセキュリティ対策強化

・OS及びソフトウェアの更新管理の徹底

・ペネトレーションテスト(脆弱性検査等)の定期的な実施

・リスクアセスメント、情報セキュリティ監査の定期的な実施

・情報セキュリティの運用体制見直し(情報セキュリティ専門家活用)

・情報セキュリティインシデントに対する体制整備(CSIRT構築運用)

・従業員に対するセキュリティ教育(定期的な啓発活動)

・事業継続計画(IT-BCP)の見直し

個人情報を扱うSaaSサービスを展開する企業として、セキュリティ対策がまったく行われていなかったことはないはずです。ただしそれぞれの対策の頻度や粒度に関しては問題があったことでサイバー攻撃を受けと思います。

世の中では様々な業務をDX化を目指して多種多様なSaaSがクラウドからサービス提供されています。TVCMや様々なメディア広告により、これらSaaSの利用者数が伸び続けています。

様々な分野で便利なSaaSが登場しており、場合によっては現場が直接クラウドに登録を行って利用しているケースもあるかもしれません。

そんなSaaSには上記インシデントのように個人情報を扱うものが含まれているかもしれません。また、業務で利用するドキュメントなどを扱う場合などは、機密情報も含まれているかもしれません。

みなさんの会社では、SaaSの利用についてどのような規定を持っていますか。上記インシデント発生後に示されたすべてのセキュリティ対策が適宜しっかり行われていることまで確認していますでしょうか。またそのようなセキュリティチェック項目を準備して審査を行っていますでしょうか。

さらには、現場が勝手にSaaSを申し込んで利用しているような実態はありませんか。業務上必要という場合には、特例を認めるような運用もあるかもしれません。

すでに欧米では多数のSaaSがランサムウェア被害にあっています。日本でも今後はSaaSに対するサイバー攻撃が増えてくるとの報道もあります。

クラウド利用とともにSaaSサービスが増えてくる現状において、しっかりとした安全基準を設けてSaaSを利用することが求められます。

どのようなSaaSが利用されているか調査と把握

ISM LogAnalyticsのSaaS利用状況を可視化することができるようになりました。新たにSaaS辞書の構築により、Webアクセスログをカテゴリ分けし、SaaSへのアクセス状況がわかります。

状況を正しく把握することはIT資産管理の上でも重要な要素です。クラウドサービスが企業内PCで日々利用する状況の現在では、不可欠な管理と言えます。そして、SaaSの利用状況を可視化した後には、利用中SaaSの安全性を一つづつ確認していくことが必要となるでしょう。