「市職員が他課のアカウントを用いて不正アクセスを行って、メールを見たり添付ファイルを見たりして一部のファイルを自分のパソコンに保存するなどしたことで懲戒処分されたという報道がありました。

この不正アクセスが行われてから1時間ほどで偶然発覚したそうです。日常的に監視やログ解析をしていたから見つかったわけではなく、別の目的でアクセス状況を確認していたときに不正アクセスを見つけたそうです。

今回の不正発覚事件でわかったことは、監視やログ解析が不正操作に対して効果があるということです。しかし四六時中、操作ログを監視し続けたりログを分析をすることは、その他の管理業務を抱える情報しいステム担当には事実上不可能と言えます。

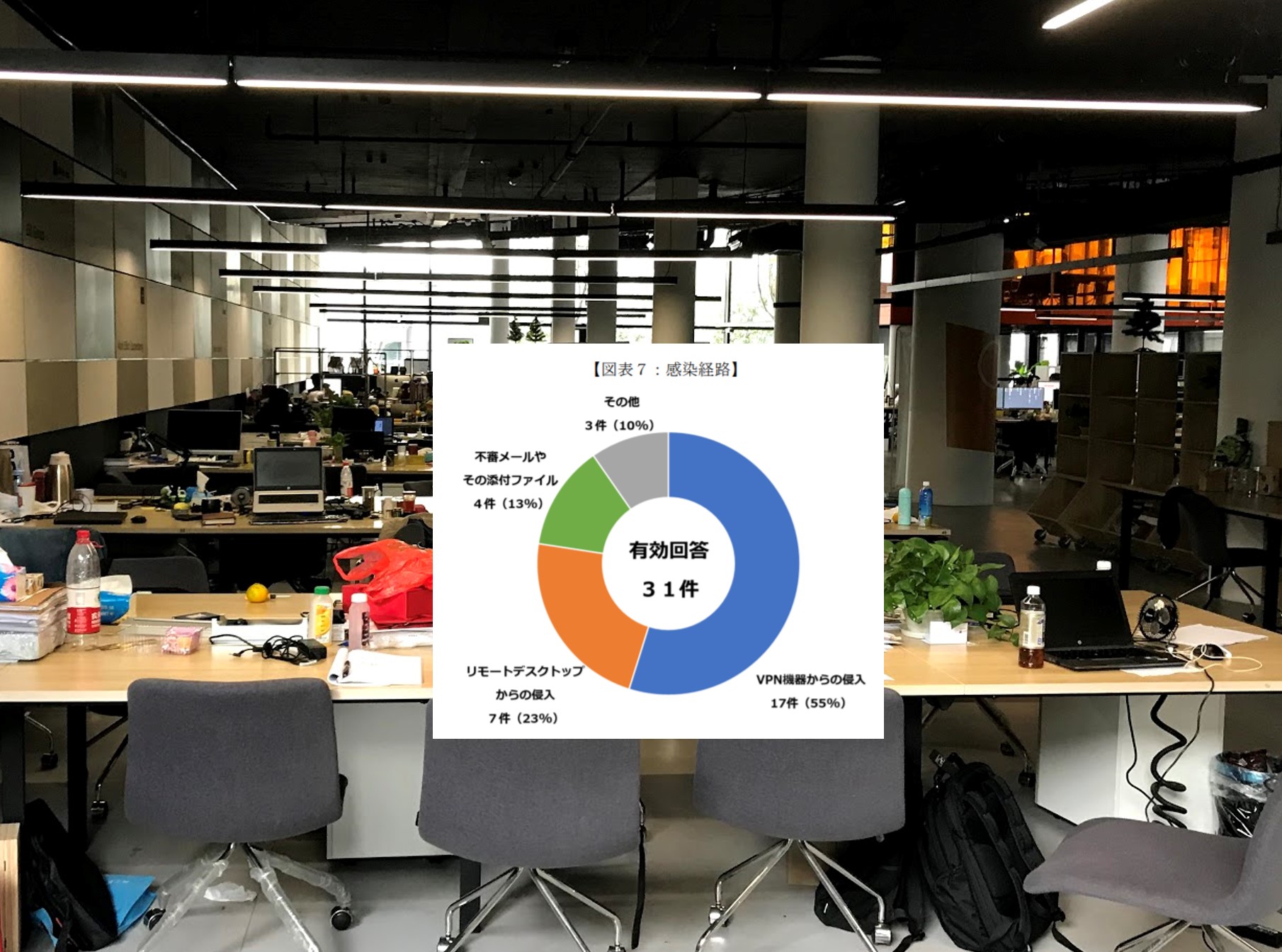

今回起こった不正アクセスの例でも分かるように、不正なアクセスの場合通常の業務とは異なり数多くのファイルを閲覧したり、メールで大量のファイルを送信したりする傾向があります。操作ログを分析すると各個人に作業は日々同じ業務による同じような操作ログが記録されています。

このことから操作ログの分析では、いつもと違う人が、突然大量に同じ操作をした場合、この操作における内容を調べることで不正なアクセスの可能性を確認できるのです。

そういうことだとしても、日常的に保存している操作ログからそのような不正操作を見つけることは事実上不可能と言えます。

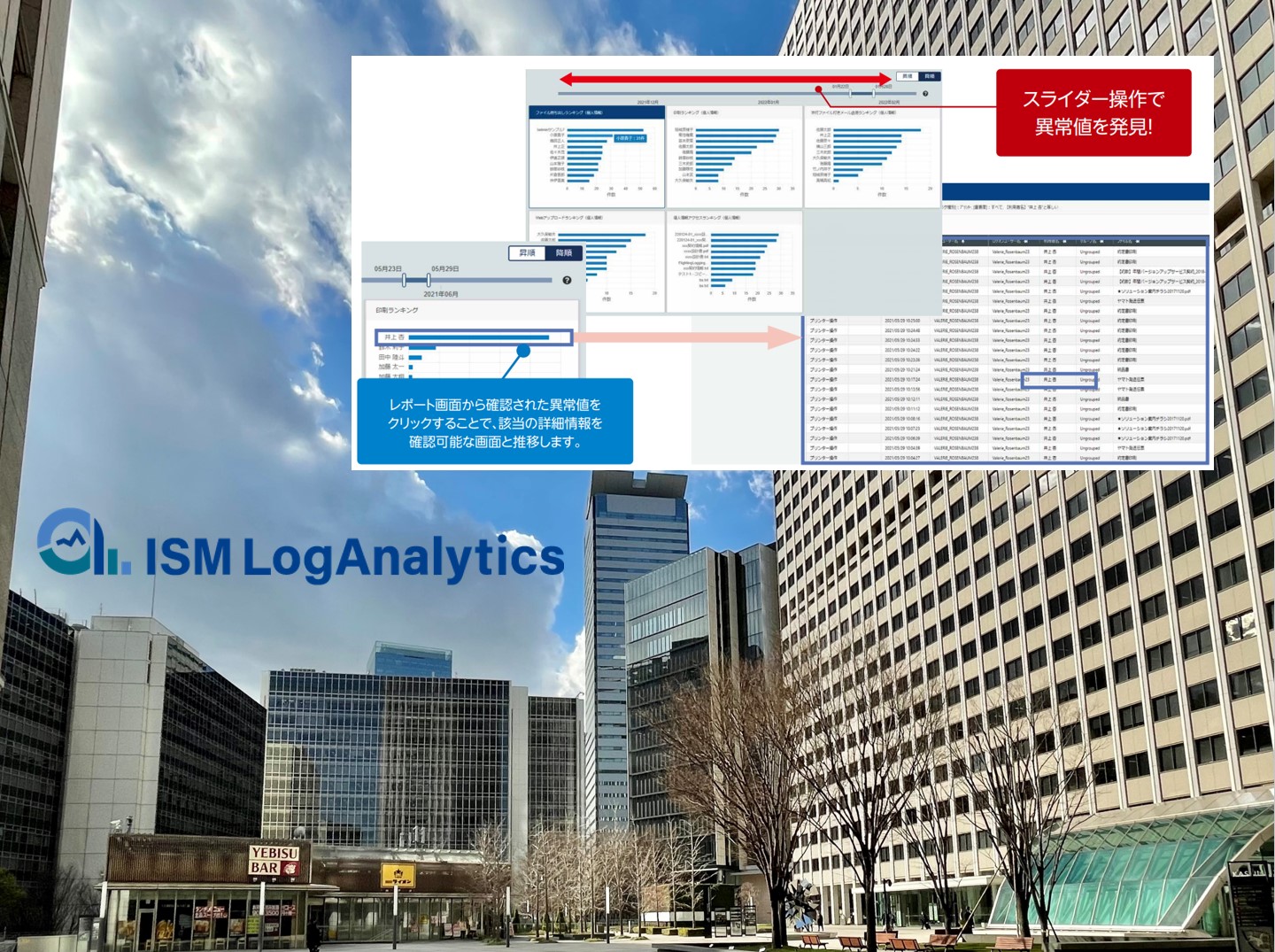

クオリティソフトは20年にわたる操作ログ製品の開発と販売を通じて、様々なノウハウを溜めてきました。そのノウハウから操作ログを溜めるだけでなく、簡単な操作で異常値を発見する仕組を考えました。

それが、操作ログ収集分析のクラウドサービスISM LogAnalyticsです。

ISM LogAnalyticsは、操作ログの中でも情報漏えいにつながる「外部記憶媒体へのファイル書出し」「プリンターへの印刷」「添付したファイルのメール送信」「インターネットへのファイルアップロード」に注目しました。

上記四種類の操作ログを一週間分をベスト10を棒グラフ表示します。そうすることで誰がそれぞれの操作を多く行っているか把握できます。表示する一週間の日付を指定するバーをスライドさせることで最初に指定した一週間より前も次々に表示される仕組みです。

このスライダーを移動させていると突然違った名前の人がベスト10に登場したり、棒グラフが異常な長さになることがあります。これが日常と違う操作ログとして目で確認できるのです。見つかった異常値の棒グラフをクリックすることで、その操作はどんなファイルだったのか詳細を確認できます。

この操作ログ分析の詳細から判明した操作を行ったユーザの特定されているので、ヒアリングなどにつなげることが可能になるのです。

このISM LogAnalyticsによるクラウドからのログ収集と分析は、国内事業所だけでなくグローバルに展開する海外事業所のPCも管理が可能であり、操作ログ分析の対象にできます。