令和5年3月8日に総務省、内閣官房内閣サイバーセキュリティセンター、警察庁、経済産業省の連名で発表された「サイバー攻撃被害に係る情報の共有・公表ガイダンス」は、セキュリティ担当部門や法務・リスク管理部門向けにつくられたとのことです。

「被害組織を保護しながら、いかにに速やかな情報共有や目的に沿ったスムーズな被害公表が行えるのか、実務上参考となるポイントをFAQ形式でまとめたもの」

被害組織で見つかった情報を

- 何のために

- どのような情報を

- どのようなタイミングで

- どのような主体と

共有・公表するかポイントを下記リンク先の資料に整理してまとまっています。

サイバー攻撃被害に係る情報の共有・公表ガイダンス

このガイダンスでは「攻撃発覚後の初動対応」と「原因・被害調査」によって実行した内容と発覚した内容によって必要な対応が変わってくることが読み取れます。

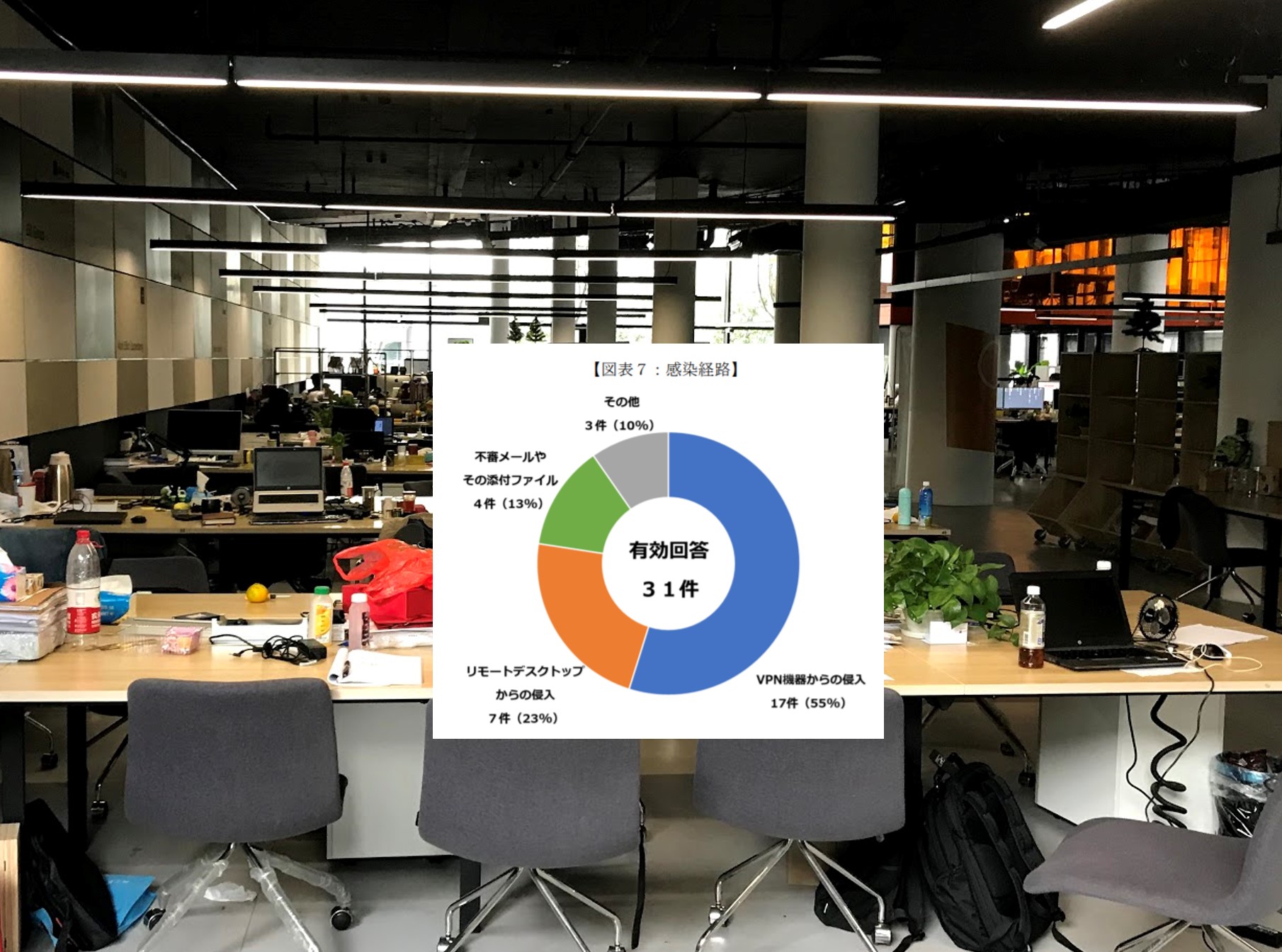

これまで発生し公表されているサイバー攻撃において、攻撃発覚後にNW機器のアップデートが実行されてしまったことで攻撃発生時のログが消失していて原因が特定できなかったそうです。

またランサムウェアの侵入を検知するアンチウイルスソフトによる発見から通知とその対応がなされていなかったことで、ランサムウェアやそれを感染させたマルウエアの特定ができずに感染が広まってしまったそうです。

被害を最小限に留めることはもちろん、このようにサイバー攻撃被害に係る情報を取りまとめる上でも、ウイルスやマルウエアなどの対策ソフトによる発見から通知、そして拡散防止といった対応を日々想定した管理が求められます。

クオリティソフトでは原因と影響範囲を調査分析するソリューションを、下記リンク先のホワイトペーパーで公開しています。

「PCのセキュリティインシデントをすぐ検知!発生原因と影響範囲を高速分析して二次被害を防止」

サイバー攻撃から守るため、もし発生してしまった時の対策をしっかり進めることが重要と言えます。