私物PCのEmotet感染で、業務アカウント認証が搾取される!

国立大学の職員が利用する私物PCがEmotetに感染したことで、大学のメールサーバーより名称を変え、添付ファイル付きのメールが大量に送信される事件が起きました。

企業活動においてはセキュリティ対策を行ったPCを従業員が利用することで一定のセキュリティレベルを維持していると思います。それでも巧妙ななりすましによるメールと添付ファイルを開いてしまいEmotetの感染が起きています。

私物PCの業務利用という今回の事案では、会社支給PCと同一レベルのセキュリティ対策を行うことで許可しているのでしょうか。私物PCの場合はそれを日々調べることの難しさもあると思います。

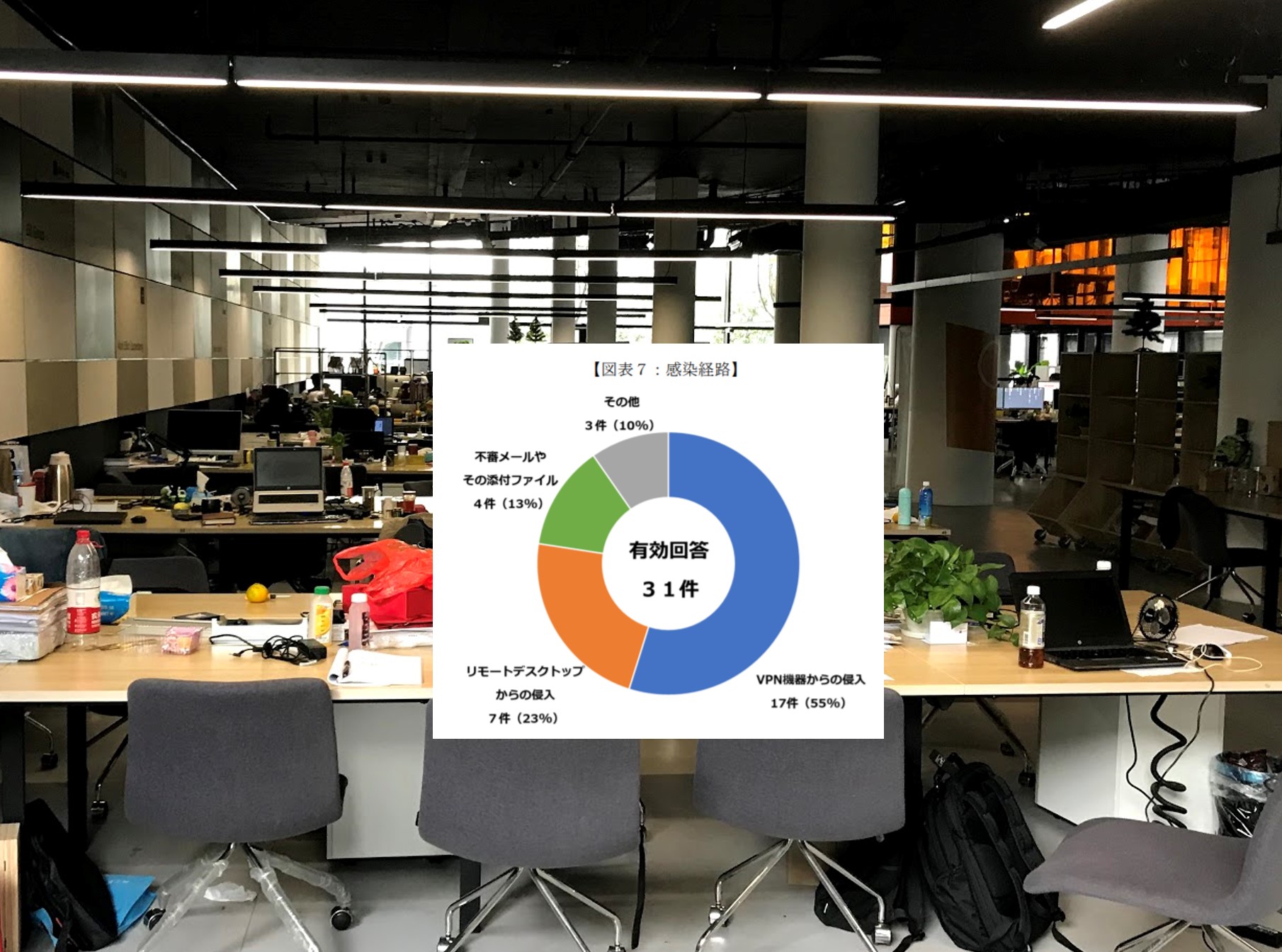

また、市内の小中学校12校が利用する教育員会の校務ネットワークがランサムウエアの攻撃を受け、認証サーバーやバックアップにも影響がでているとの報道もありました。

児童や生徒など多くの人数に及ぶ氏名、住所、保護者の連絡先、出席、成績などの情報を管理していたサーバーが被害にあったとのことです。

サイバー攻撃の対象は企業活動にとどまらず大学や小中学校までおよんでいることになります。ランサムウェアによる身代金の要求から身を守るためには、会社規模の大小や、職種に関わらない社会全体として立ち向かうしかないと思います。

基本的な対策は、OSやアンチウイルス、利用するソフトウェアを常に最新に保つことです。さらに多重防御によりエンドポイントのマルウエア対策の実施が不可欠になったと言えます。

クオリティソフトのISMCloudOneの脆弱性診断とふるまい検知オプションによるエンドポイント防御はこれからの対策の基本と言えるのではないでしょうか。