Emotetの感染確認するEmoCheckが5月までの新たな手法に対応版提供されました

JPCERT/CCから5月20日に、Emotetの感染確認するツールEmoCheckバージョン2.3にアップデートしたと発表がありました。ショートカットファイルを利用した新たな手法に対して検知機能を追加したものです。

JPCERT/CCから5月20日に、Emotetの感染確認するツールEmoCheckバージョン2.3にアップデートしたと発表がありました。ショートカットファイルを利用した新たな手法に対して検知機能を追加したものです。

このツールは既にEmotetが組織内に侵入しているかを確認することが可能となります。

github.com/JPCERTCC/EmoCheck からダウンロード提供しています。

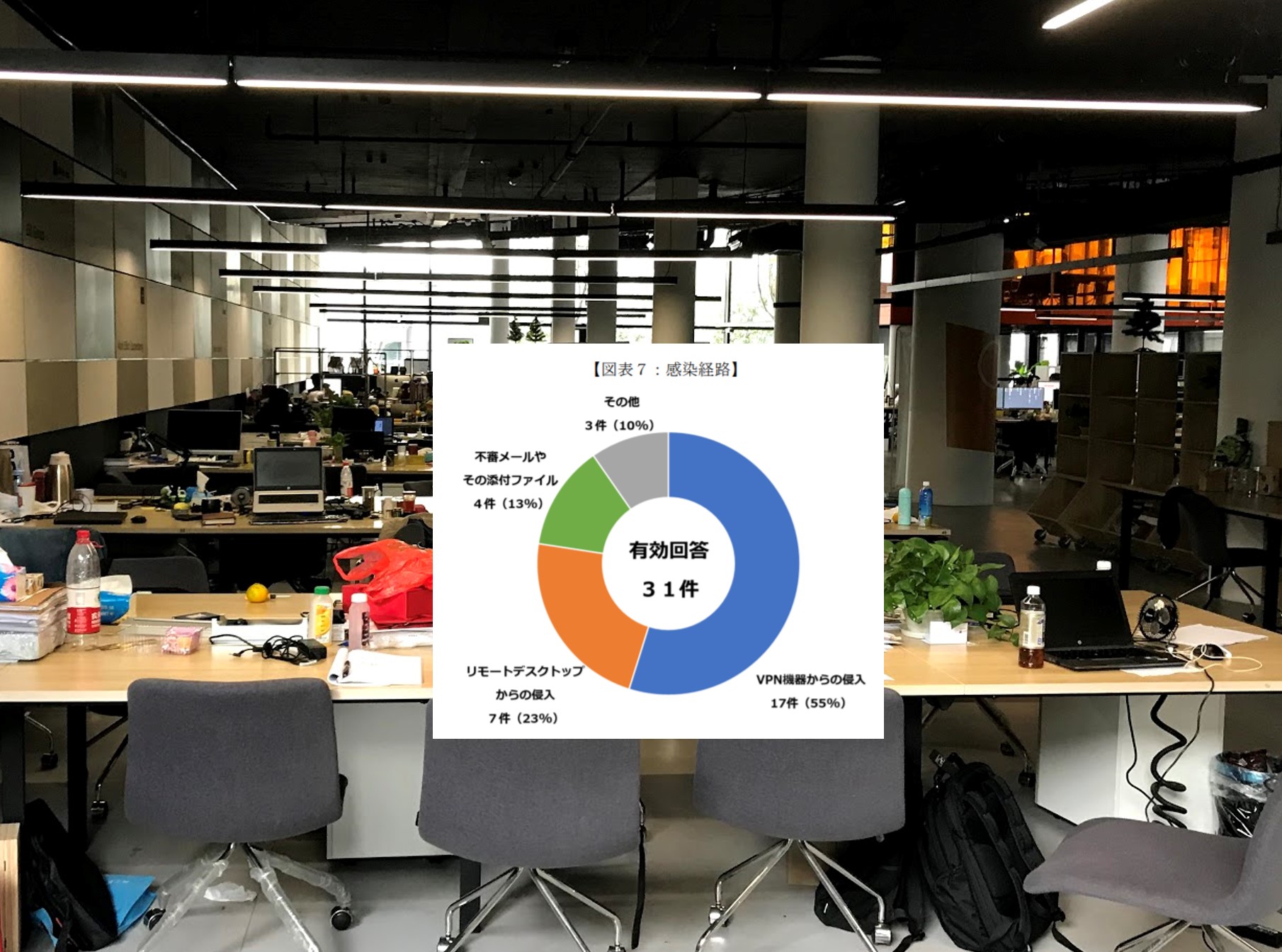

Emotetに感染したPCからとみられるメールが届くケースは続いています。従業員へのメールに対する対策が進む企業が増えています。一方、対策が追い付いていないサプライチェーンの深度の深い小さめの企業の感染が続いていることから感染を拡大するメールが止まらないのかもしれません。

クオリティソフトのISM Cloudone のふるまい検知オプションは、5つのエンジンで未知の脅威をブロックします。

1.ZDPエンジンは、アンチウイルスで定義ファイルが提供されていない”ゼロデイ攻撃”から守ります。

2.Staticエンジンでは、プログラムの構造の分析を行います。

3.Sandboxエンジンは、マルウェアの特徴を抽出し数値化します。それを仮想化環境で構築した上で実行させることにより未知のマルウェアを検出します。

4.HIPSエンジンは、実際に動かした場合の挙動を監視します。

5.機械学習エンジンは、今までの検知ナレッジをデータベース化し挙動を監視して未知のマルウェアを検出します。

「Emotet感染からISM CloudOneのふるまい検知オプションで守れた報告」にあるようにEmotetが侵入したとしても上記エンジンによって不正な動作を止めることが可能となります。

ISM CloudOneの自動脆弱性診断によるOSの更新状況、アンチウイルスの更新状況、その他ソフトウエアの更新状況確認と、併せてふるまい検知オプションの利用が、マルウエアの感染、そしてそこから起こるサイバー攻撃から企業を守ることにつながります。

昨今の攻撃は、セキュリティ対策が手薄な深度が深いサプライチェーンの末端となる中小企業を利用して大企業へ攻撃を仕掛けているように思えます。大企業においては自社の情報システムを守るだけでなく、サプライチェーンを統括する部門と協力した対策が必要と言えるのではないでしょうか。

クオリティソフトでは、セキュリティに対するコストをかけにくい中小企業が利用するPCの脆弱性を診断するPCドックを無償で提供しています。サプライチェーンの企業に対してPCドックを利用してPCの状況を把握するようにしてはどうでしょうか。